El miércoles 27 de abril, la Dirección Nacional de Inteligencia (DINI) emitió una alerta sobre un ataque digital cuyo objetivo indicaba su gravedad: la Dirección General de Inteligencia del Ministerio del Interior (DIGIMIN).

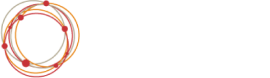

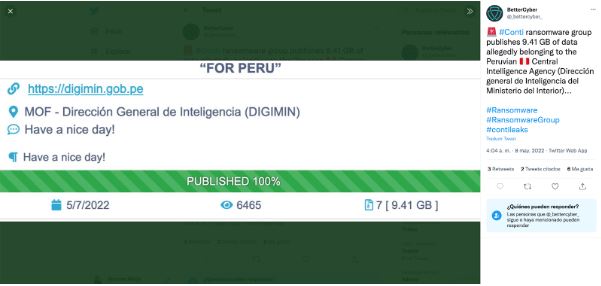

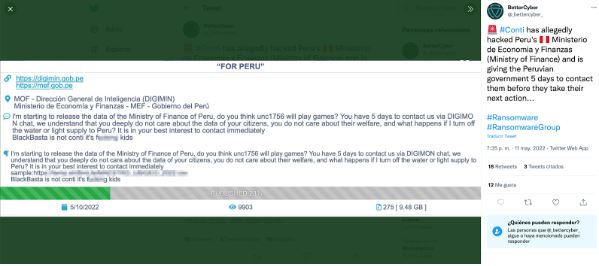

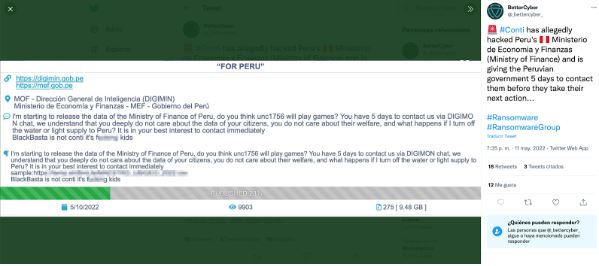

Fue una alerta relativamente temprana, basada en el monitoreo de publicaciones especializadas en ciberseguridad. En este caso fue un mensaje en twitter de BetterCyber, que emitió el siguiente tuit a las 8:12 de la mañana del 27 de abril.

El mismo día la DINI captó, tradujo al guerrazo y distribuyó la alerta sobre el ataque a la DIGIMIN. Lo describió, en forma inexacta, como ejecutado por “actores de amenaza, que operan el malware de tipo ransomware denominado “Conti””.

Y es que “Conti” no es el nombre de un aplicativo maligno, sino el de la entonces más grande organización cibercriminal en el mundo.

Conti ya había atacado y penetrado a la DIGIMIN. Cuando BetterCyber emitió la alerta, el daño ya estaba consumado.

Fue un secuestro digital diferente al que sufren compañías o corporaciones que, de un momento a otro, pierden acceso a su propia información. En esos casos, los cibercriminales penetran la seguridad digital, toman el control del sistema y cifran los archivos. El chantaje consiste en que solo darán la contraseña para recuperar acceso después de que se les pague un rescate.

Se trata prácticamente de un secuestro, solo que el secuestrado no es de carne y hueso sino digital. Además, las negociaciones y los pagos son siempre virtuales. Sin embargo, como veremos, las consecuencias pueden ser gravísimas para miles, y a veces millones de personas.

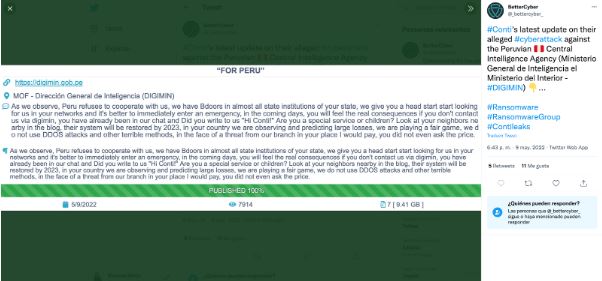

Pero el caso de la DIGIMIN no era igual. El mensaje de extorsión dejado por los secuestradores en el sitio web de la organización, les informaba en inglés que no les habían cifrado los archivos, pero que, en cambio, habían copiado estos “a un chat secreto”.

La amenaza era hacer públicos esos archivos secretos de inteligencia. “Si no quieren padecer consecuencias como las sufridas en Costa Rica hace poco, entenderán lo sensibles que son los datos en nuestra [sic] institución. Cuídalos”.

Luego de ‘reiterarles’ que no les interesaba la política, solo el dinero, terminaron con la amenaza de rigor. “Si ignoras este mensaje, una ciber crisis te espera”.

Y vaya que sucedió.

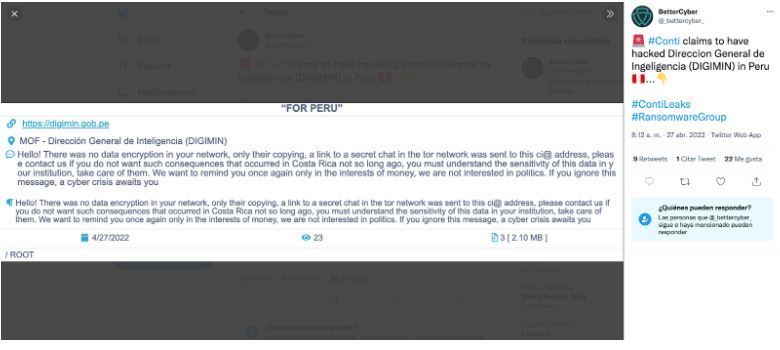

BetterCyber publicó una segunda alerta a las 12:46 pm del mismo día, informando lo que Conti había añadido a su amenaza previa: “Sufrirás seriamente si estos documentos se hacen públicos. Tortura, matonería y vigilancia es lo que hace famoso al departamento de Contrainteligencia. Casi todos los documentos que hemos descargado están clasificados como secretos”.

Una parte importante de los archivos del principal organismo de inteligencia interna en el Perú, había sido saqueada digitalmente. Poco después, la amenaza empezó a cumplirse y la DIGIMIN perdió el secreto.

Hay secretos que se pueden perder sin otra consecuencia que el ridículo. Pero hay algunos cuya pérdida pueden poner vidas e importantes operaciones —también vinculadas con vidas—, en peligro.

¿Cómo sucedió esa debacle digital? Es una historia de espías espiados, con un argumento pleno de sorpresas y desarrollos paralelos, en un incidente, hay que decirlo, relativamente marginal (pero muy importante para el país) dentro de los nuevos campos digitales de batalla de la ciberguerra. Campos de batalla en los que se mueven, a veces indistinguibles, funcionarios expertos, espías y criminales.

Aquí, a continuación, la contamos.

No fue la primera vez. El gobierno peruano ha sufrido la penetración de hackers en varias oportunidades este siglo. En la mayor parte de los casos previos (como en los de LulzSecPeru), no se trató de ataques malignos. Esas experiencias, sin embargo, debieron haber servido para mejorar sustantivamente la protección contra los cibercriminales. Todo indica que ese no fue el caso.

De acuerdo con lo que IDL-R ha podido averiguar, con el asesoramiento de notables especialistas en cibernética forense –sobre todo de la organización Qurium–, los casos recientes de ataques digitales a la DIGIMIN, se dieron desde mediados de 2021.

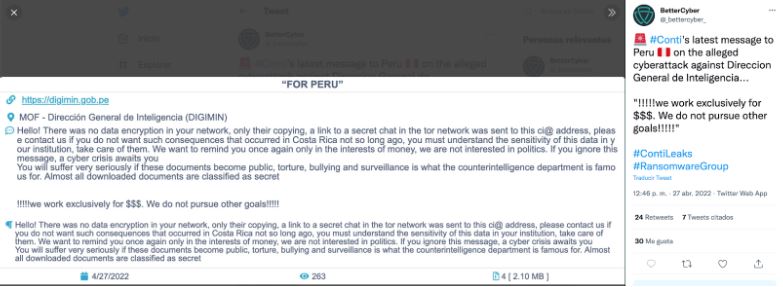

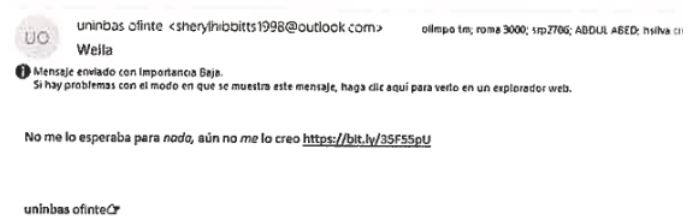

Entre el 14 de junio y el primero de julio del año pasado, varias direcciones electrónicas de la DIGIMIN sufrieron, en no menos de tres ocasiones, el engañoso ataque llamado phishing. Los mensajes provenían de un supuesto usuario “Uninbas Ofinte”, nombre parecido al de una unidad de la Dirección contra el Terrorismo (DIRCOTE) de la PNP.

Otro mensaje anzuelo fue este, del 22 de junio:

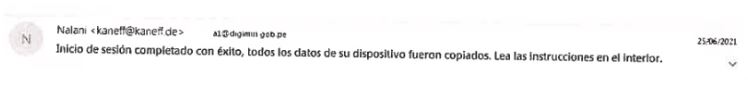

El 25 de junio la dirección electrónica a1@digimin.gob.pe, recibió un mensaje proveniente de kaneff@kaneff.de, cuyo autor utilizó el seudónimo “Nalani” para plantear un abierto chantaje que empezaba desde el asunto:

Y luego la cruda amenaza:

El supuesto Nalani continuaba informando a su víctima que el “virus troyano me da un acceso completo y el control” sobre su computadora.

Gracias a eso, continuaba el chantajista, él podía ver toda la pantalla y utilizar la cámara de la computadora y el micrófono sin que a1@digimin.gob.pe lo sepa. Además tenía todos sus contactos y sus redes sociales.

Añadió que tenía grabado al usuario de esa cuenta de correo observando un vídeo pornográfico mientras se masturbaba.

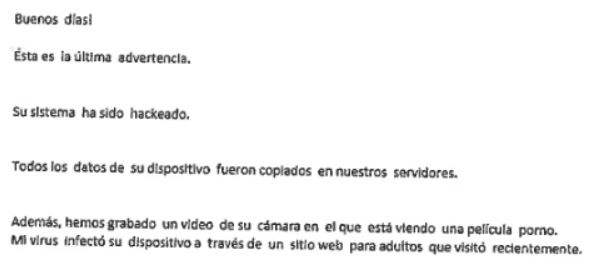

Si quería evitar que todos sus contactos recibieran el vídeo, la víctima debía depositar $1,300 dólares en la billetera de bitcoin de “Nalani”. El correo continuaba con las instrucciones de cómo hacerlo y fijaba el plazo: 50 horas. Así terminaba el mensaje:

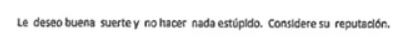

De acuerdo con los renombrados especialistas en forénsica digital de la organización Qurium, a quienes IDL-R consultó para este reportaje, el chantaje del presunto porno, se trata de “[…] un mensaje plantilla, que fue enviado desde fuera de la red. Alguien obtuvo la dirección o direcciones de correo de la Digimin y mandó el mensaje. Usualmente este tipo de mensajes se envían como un spam masivo y alguna gente por miedo paga”.

Pero, añade Qurium, “el recibo de este tipo de mensajes debería despertar alertas […] que un mensaje incluya una dirección de bitcoin y “tax payment” debía haber generado alarmas de phishing […] en un ministerio hay dos maneras de evitar el phishing: educar a todos y tener un tipo de herramienta que evite el phishing de manera estándar. Esos correos de phishing no debieron llegar nunca a los buzones de las personas. Era necesario un antivirus de correo, un firewall de aplicación”.

De acuerdo con la evidencia, y lo que IDL-R ha podido reportar, esos incidentes – hubo varios otros de contenido similar– no despertaron ni alarmas ni acciones correctivas.

De hecho, cuentas de correo como la mencionada a1@digimin.gob.pe eran manejadas por varios usuarios, que compartían la misma contraseña. Las contraseñas se transmitían por correo electrónico y, lo que agravó luego el daño, la DIGIMIN había recibido listas de usuarios y contraseñas de otras dependencias del Estado.

- Una suboficial de la Dirección de Contrainteligencia de DIGIMIN recibió las bases de datos (con usuarios y contraseña de acceso) de, entre otros, Reniec, Migraciones, INPE y la Plataforma de Interoperabilidad del Estado Peruano (PIDE).

- El 19 de enero, otro suboficial de la misma dirección recibió la información necesaria para ingresar a la base de datos de la SUCAMEC.

- El 14 de marzo, otro funcionario de la DIGIMIN, recibió usuario y contraseña para ingresar a la base de datos de RENADESPPLE, siglas del Registro Nacional de Detenidos y Sentenciados a Pena Privativa de la Libertad Efectiva, del Ministerio Público.

En principio, eso no debió haber ocurrido.

La DIGIMIN tiene, con sus inevitables siglas, una División de Seguridad Digital (DIVSEDIG), cuyo jefe era el coronel PNP Jaime Chirinos García. El nombre debiera explicar la función de esa dependencia, a lo que hay que añadir que hace de nexo en ese campo con la Oficina de Gobierno Digital de la PCM y con los institutos armados. Tiene además autonomía para buscar y gestionar herramientas de ciberseguridad en el Perú y fuera del país.

En contraposición, varias fuentes mencionaron una cultura de complacencia dentro de la DIGIMIN, que se agravó durante la pandemia.

“[Hasta fines del año pasado] la gente solo trabajaba dos veces a la semana”, dice una fuente con conocimiento de causa, “hubo un relajo en el sistema de trabajo […] todos estaban trabajando desde google, desde sus casas. Hay indicadores. […] [Sin embargo], la DINI nos entregó nuevos equipos y software por más de 300 mil soles para la oficina de ciberseguridad”.

De nada sirvió.

El ataque

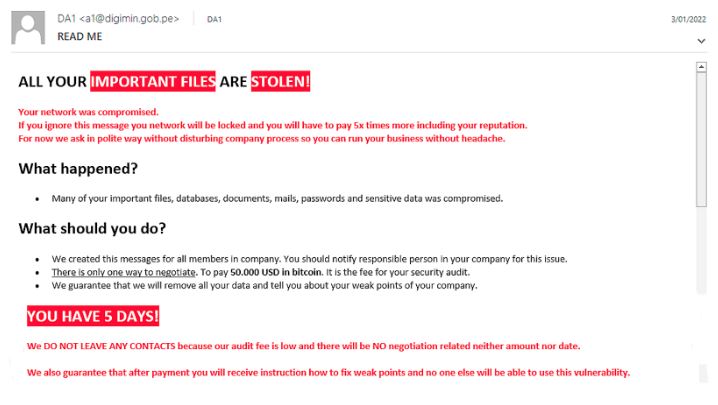

El lunes 3 de enero, pasadas las 3 de la tarde, al menos 58 direcciones de correos electrónicos de la DIGIMIN fueron inundadas con un mensaje bajo el asunto “READ ME”. El encabezado del mensaje –que estaba escrito en inglés– proclamaba y resaltaba que “todos tus archivos importantes han sido robados”. “Toda tu red ha sido comprometida. Si ignoras este mensaje, tu red será bloqueada […]. Muchos de tus archivos importantes, bases de datos, correos, contraseñas e información sensible han sido comprometidos”, decía el mensaje, “[…] Debes notificar a la persona responsable de tu organización de este asunto”.

Hubo una exigencia de rescate por 50 mil dólares –a pagarse en una cuenta de bitcoin, con plazo terminante de cinco días–. Una vez recibido el pago, los atacantes afirmaban que no solo removerían la información de su blog sino indicarían a la DIGIMIN cuáles eran sus puntos débiles y vulnerabilidades.

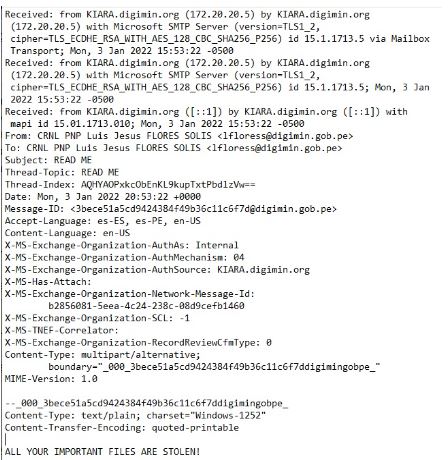

De acuerdo con Qurium, “este mensaje es diferente. […] se envió desde dentro del mismo servidor de correo. No ha pasado por el Firewall, ni nada. Es de la intranet. Este mensaje se construye de una manera especial”.

En el encabezado del mensaje de arriba, por ejemplo, dirigido al entonces director de la DIGIMIN, él figura a la vez como mensajero y receptor del correo electrónico.

“El mensaje”, dice Qurium, “se ha generado entrando a una máquina donde está el servidor interno, de la intranet. Para mandar este mensaje ya ha habido un nivel de escalamiento de privilegios. La infección tuvo que ser hecha previamente […] No viene de fuera. Se generó en la máquina interior”.

Qurium encuentra un detalle interesante del mensaje. “Está codificado en Windows-1252. Este sistema de codificación es muy antiguo, estamos hablando de 15 o 20 años. Es muy común en gente que usa el cirílico. Los rusos lo utilizan”.

¿Cómo reaccionó la DIGIMIN ante la evidencia de un ataque que, todo indicaba, era serio y peligroso?

El mismo día, a las 9:43 de la noche, Mauro Mamani Mestas, de la oficina de administración de redes y soporte técnico de la DIGIMIN, envió un correo electrónico al área de soporte técnico de la empresa Bafing bajo el asunto: “Incidente de seguridad a través de correo electrónico”.

Mamani indicó que ese día había ocurrido “un incidente aparentemente de ransomware en la red que no ha sido detectado por el software antivirus que tenemos instalado en las pcs y servidores. Se requiere el soporte necesario para solucionar y evitar daños a los activos informáticos de nuestra organización”. Pidió agendar “en el menor tiempo posible” la revisión de la consola y los paquetes de instalación.

En su correo, Mamani envió el encabezado del mensaje, donde claramente se ve que se había producido una penetración al sistema.

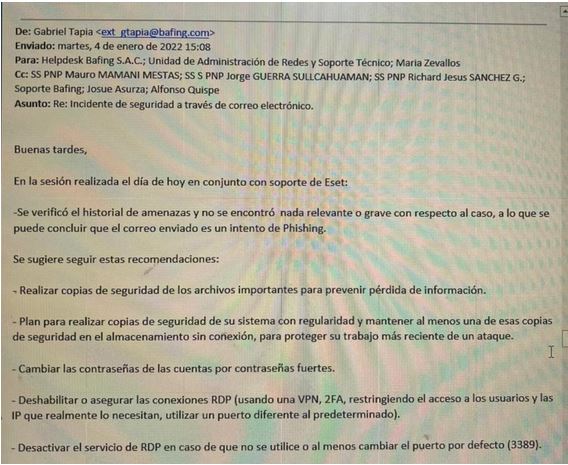

En la tarde del día siguiente, el experto en seguridad de la empresa Bafing, Gabriel Tapia, respondió con un reporte: “Se verificó el historial de amenazas y no se encontró nada relevante o grave con respecto al caso, a lo que se puede concluir que el correo enviado es un intento de Phishing”. A continuación, escribió una lista con doce recomendaciones generales de seguridad, sin duda atinadas para prevenir el daño, pero de ninguna utilidad cuando el sistema ha sido penetrado.

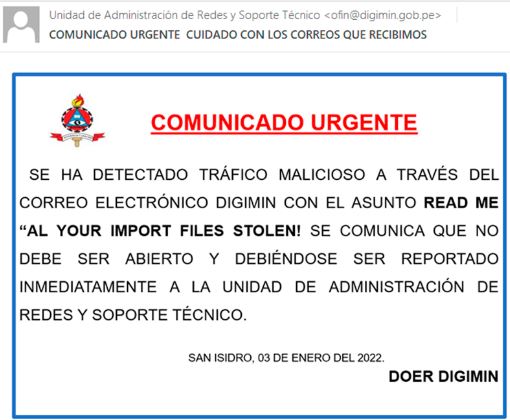

La DIGIMIN reaccionó con el siguiente aviso, propalado para el público interno al día siguiente, redactado por la Unidad de Administración de Redes y Soporte Técnico (UARS), adscrita a la Dirección de Operaciones Estratégicas de Recursos.

Todo indica que no se hizo mucho más porque, el 18 de enero de este año, varias direcciones electrónicas de la DIGIMIN recibieron un mensaje en inglés que repetía, con algunas variantes, el guión de los troyanos, el porno, la masturbación y la exigencia de dinero (1,700 dólares, siempre en bitcoin) para no destruir reputaciones.

Pasaron luego pocos meses, pero muchas cosas dentro de la DIGIMIN. Hubo tres directores nuevos, en medio de sordas pero enconadas pugnas por el poder entre grupos opuestos de “inteligencia” dentro de la PNP y el Ministerio del Interior.

El desastre

Entonces cayó el golpe.

El 27 de abril los cibercriminales anunciaron haber capturado la información de la DIGIMIN, según reveló BetterCyber, en los dos tuits informativos ese día.

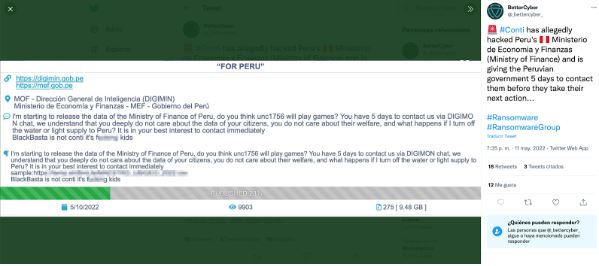

Como se indica al comienzo de esta nota, la amenaza no consistía en el secuestro, cifrado de por medio, de la información, sino en su revelación, especialmente de la información secreta. El 7 de mayo los secuestradores cumplieron la amenaza y publicaron 9,41 GB de información de la DIGIMIN. BetterCyber lo informó en su cuenta de Twitter el 8 de mayo.

¿Quiénes eran los cibersecuestradores? ¿El grupo Conti?

Todo indica que sí, aunque, como se verá en la nota relacionada, quedan muchas preguntas en busca de respuesta.

“La web donde se está distribuyendo el material de Perú está directamente relacionada con Conti Group” dice un ingeniero forense de Qurium; y añade un dato revelador: “En el caso de Costa Rica, cuando el grupo Conti publica los mensajes, se asocian al identificador ‘unc1756’, que es un afiliado de la organización. Es el que hizo la infección. Es la primera vez que el grupo publica una noticia de un afiliado como tal. Los nombres de los afiliados nunca se publican. En el caso peruano, figura el mismo afiliado”.

El gobierno de Costa Rica sufrió, un poco antes que la DIGIMIN, un ciberataque general del grupo Conti, cuyo efecto sobre el país ha sido tan brutal que el nuevo presidente Rodrigo Chaves ha sostenido que la nación “se encuentra en guerra”.

En los últimos días, el grupo Conti arreció sus amenazas contra el Estado peruano.

El 9 de mayo, Conti lanzó un nuevo mensaje en el que dijo que “Perú se rehúsa a cooperar. Tenemos puertas traseras en casi todas las instituciones públicas […] sufrirán serias consecuencias si no se contactan vía Digimin, ustedes ya tienen nuestro chat […]”.

BetterCyber lo tuiteó.

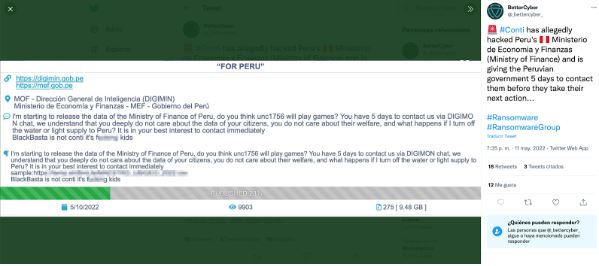

El 10 de mayo, el grupo Conti anunció haber hackeado al MEF: “Estamos empezando a liberar la data del ministerio de Economía y Finanzas de Perú, ¿acaso piensan que ‘unc1756’ está jugando? Tienen cinco días para contactarnos a través del chat de Digimon [sic]”.

Luego actualizaron el mensaje y añadieron la amenaza: “[…] ¿qué pasa si les cortamos el suministro de agua y luz en Perú?”

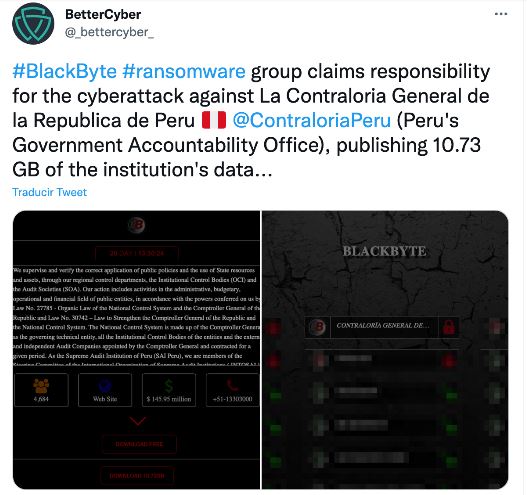

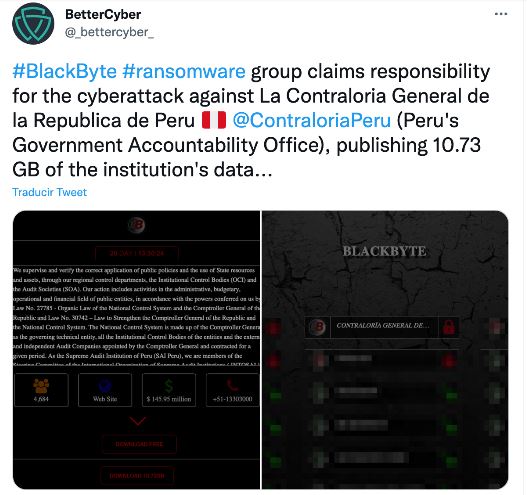

A la vez, según informó ayer BetterCyber en su cuenta de Twitter, otro grupo cibercriminal, BlackByte, se adjudicó el ataque a la Contraloría, de cuyos archivos habría publicado 10.73 GB de data.

La criminalidad cibernética, con una dimensión capaz de convertirse en grave peligro para la seguridad nacional, ha dejado de ser una amenaza para devenir en una dramática realidad.

¿Es una pelea contra un enemigo ubicuo e inubicable, que puede atacar a voluntad, como un francotirador invisible de artillería digital? No exactamente. Ni son tan invisibles ni tan invulnerables, como veremos en la nota relacionada sobre el grupo Conti.

Lee a continuación, haciendo clic en el enlace, las revelaciones sobre la organización perpetradora del ataque: «El Grupo Conti».